Google Smart Lock - Důvěryhodný obličej

Nové bezrámečkové mobilní telefony dnes nabízejí biometrickou autentizaci pomocí rozpoznání obličeje, která se stala mezi uživateli velice populární. Je však tato metoda bezpečná a použitelná za každých okolností? V našem hacking labu jsme se podívali na řešení od společnosti Google, které umožňuje používat tento moderní způsob autentizace i u levných mobilních přístrojů.

Úvod do biometrické autentizace

Technologie v mobilních telefonech udělaly za několik posledních let velký krok dopředu. Rozměry displejů rostou do dříve nepředstavitelných velikostí, výkonem se telefony přibližují stolním počítačům a dnes již prakticky neexistuje téměř nic, co byste na nich nezvládli. Citlivost informací, které v mobilních telefonech uchováváme, však také klade nároky na jejich zabezpečení.

Nejen bezpečnost ale také módní trendy či touha po komfortu daly za vznik i novým druhům autentizace. Ověřování identity pomocí PINu či gesta má svoje nedostatky. Kromě časté jednoduchosti kódu, zdlouhavého zadávání či viditelných stop na displeji také hrozí, že svůj klíč k soukromí prozradíte cizím lidem v metru či tramvaji. Sám jsem takových případů cestou do práce viděl spousty.

Standardem pro bezpečnější ověřování identity se od konce 20. století stala lidská biometrie. Od jedinečnosti otisku prstů, mapy oční duhovky, tvaru obličeje až po hlasovou biometrii. Všechny tyto identifikační metody jsou ve světě hojně využívány.

Kvůli celkové komplexnosti a finančním nárokům byly tyto systémy využívány především v budovách, které musely být přísně střeženy. Vývoj a nové technologie však zapříčinily, že se některé z těchto pokročilých verifikačních technik začaly využívat i v běžném životě, a to i ve světě mobilních telefonů.

Jako první se z biometrických vlastností začal v mobilním světě využívat otisk prstů. Uživatelům přinášel po většinu času daleko větší komfort a také i lepší zabezpečení vlastních dat v telefonu. I když tato autentizace má své nedostatky, jedná se pořád o velmi populární a spolehlivou metodu. S nástupem bezrámových mobilních telefonů by však musel být senzor umístěn z druhé strany telefonu nebo integrován přímo v displeji. Druhé z těchto řešení se aktuálně jeví jako trend blízké budoucnosti, technologická náročnost a delší vývoj však znamenaly, že se výrobci telefonů začali věnovat jiné biometrické metodě ověřování člověka, a to obličeji.

Revoluci odstartovala společnost Apple, která v roce 2017 představila svůj nový vlajkový model iPhone X. Ten Kromě bezrámového displeje obsahoval na přední straně také infračervený senzor, díky kterému dokázal telefon více než 30 000 body oskenovat uživatelův obličej a ověřit tak jeho identitu. Jednalo se však o první takto koncipované mobilní řešení rozpoznávání obličeje, které bylo rovněž velmi drahé. Především díky velké popularitě a vlivu produktů z Cupertina na společnost se rozpoznáváním obličeje byly nuceny zabývat i ostatní výrobci mobilních telefonů a operačních systémů.

Google Smart Lock

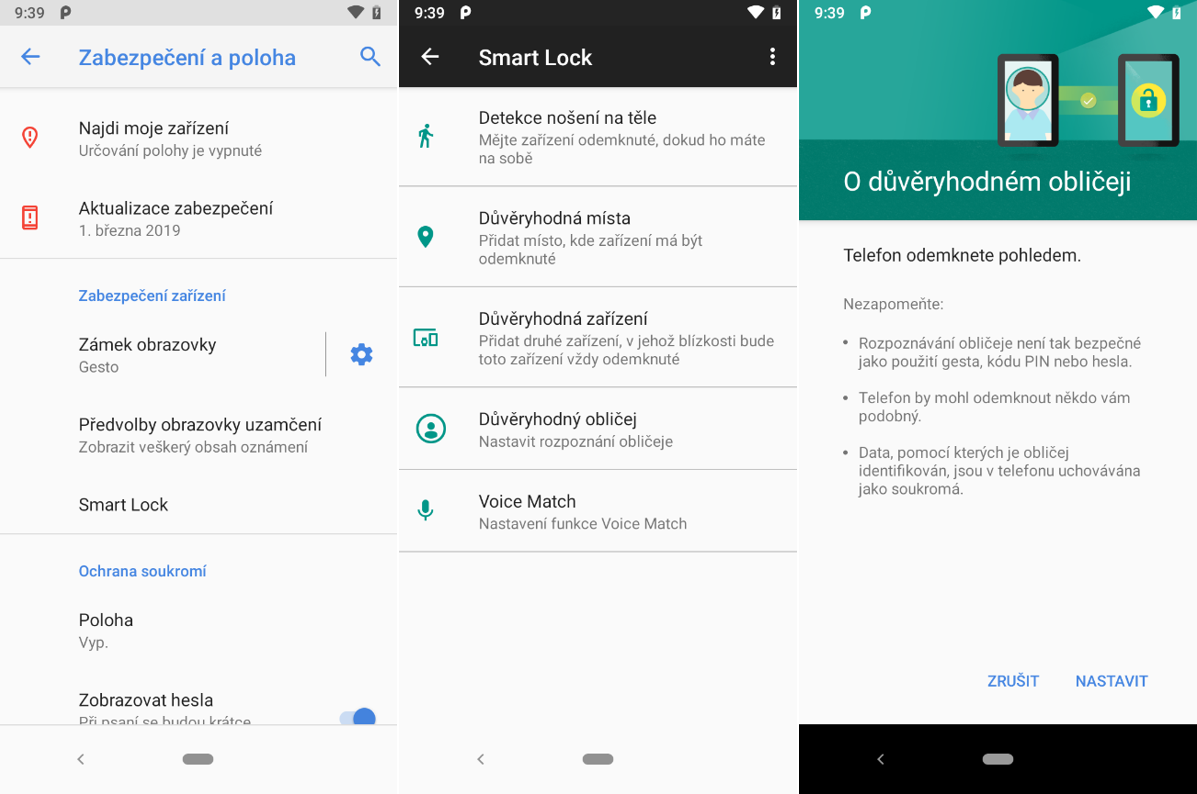

S vlastním řešením přišla i společnost Google, která pro svůj operační systém Android v nových verzích vytvořila sadu chytrých funkcí pro odemykání přístroje, tzv. „Smart Lock“. Jedná se o několik funkcionalit, které pomocí algoritmů a senzorů umožňují odemykání obrazovky a pohodlnější práci s telefonem. Jednou z těchto funkcí je odemykání mobilního telefonu pomocí oskenování obličeje „Důvěryhodný obličej“, která umožňuje provádět tuto biometrickou analýzu i u levných „low-end“ telefonů, které disponují pouze standardní přední fotografickou kamerou. V našem Hacking Labu jsme se rozhodli, že se na tento systém podíváme více zblízka a ověříme jeho bezpečnost.

Google: „Důležité: Tato funkce je méně bezpečná než PIN, gesto nebo heslo. Telefon by mohl odemknout někdo, kdo se vám podobá.“

Jako první je zapotřebí zmínit, že se jedná pouze o ověřování, vyvinuté a implementované společností Google, které je nezávislé a nijak se neopírá o řešení rozpoznávání obličeje, vytvářená vlastními výrobci telefonů, jako je Samsung, Huawei, Nokia, OnePlus a další. Samotná firma Google pak na svých stránkách i při aktivaci funkce varuje, že užívání funkce rozpoznání obličeje je méně bezpečné než pin či gesto. Takové tvrzení od samotného výrobce na první pohled nebudí kladný dojem, nicméně ze zkušeností víme, že ani tento fakt často uživatele neodradí. Lidé jsou často schopni obětovat trochu bezpečnosti, pokud jim to přinese větší pohodlí, či pokud se do svého telefonu budou moct autentizovat stejně, jako lidé s předními vlajkovými modely.

Příprava

Pro analýzu bezpečnosti autentizační metody jsme použili dva mobilní telefony od různých výrobců:

- Nokia 3.1 (2018, 3000 Kč)

- Lenovo Moto G5 Plus (2017, 5000 Kč)

Oba přístroje patří do třídy levných, běžně užívaných telefonů s pořizovací cenou do 5 tisíc korun. Ani jeden neobsahuje nativní systém pro ověřování identity pomocí obličeje, a tak je funkce Google Smart Lock rozšířením, které by teoreticky mohli uživatelé aktivovat a používat v praxi. Pro odhalení případných vylepšení detekce obličeje u novějších verzích systému Android jsme použili dva stejné telefony Nokia 3.1, oba s různou verzí OS (Android 8.1 a Android 9).

Jde se testovat

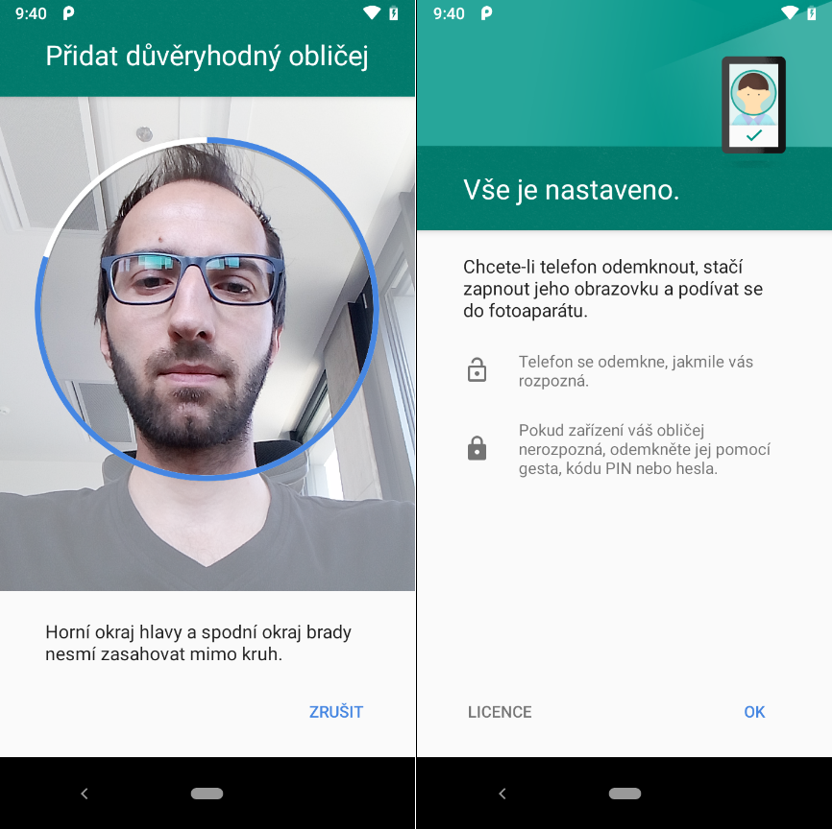

Již samotná prvotní analýza a registrace uživatelova obličeje je v porovnání s totožným procesem, implementovaným u telefonů společnosti Apple, velice triviální. Mobilní telefon skrze přední kameru po dobu pěti sekund analyzuje statický obličej, aniž by vyžadoval natočení hlavy pro oskenování větší části obličeje, změnu světla či jiné faktory, které by mohly při následné kontrole obličeje hrát důležitou roli.

Už jen z prostého faktu, že testované telefony snímají obličej pouze pomocí standardní přední fotografické kamery, lze vyčíst, že skenovaný 3D objekt je analyzován a uložen pouze jako dvourozměrný obraz. Takový systém teoreticky již sám o sobě výrazně snižuje svou bezpečnost, na druhé straně však vytváří mnoho způsobů, jak jej zkusit prolomit. V našem Hacking Labu jsme jej otestovali následujícími třemi způsoby.

Odemčení pomocí cizího obličeje

Jako první jsme otestovali nejběžnější možný scénář, kterému jsou mobilní telefony na veřejnosti vystavovány, a to prosté odemčení obrazovky pomocí cizího obličeje. V tomto případě jsme jako testovací bázi obličejů použili členy týmu penetračních testů. Detekce na obou telefonech fungovala bezchybně, nicméně v testovaném vzorku nebyli žádné dva velice si podobné obličeje, a tak můžeme výsledek z hlediska bezpečnosti pokládat za úspěšný pouze do jisté míry.

Odemčení pomocí vytisknuté fotografie

Jako druhý scénář jsme zvolili běžně používaný test, ve kterém jsme pomocí běžné tiskárny vytiskli barevnou fotografii obličeje. Samotnou fotografii jsme pořídili pomocí počítačové webkamery, abychom co nejvěrohodněji nasimulovali přední HD kameru mobilního telefonu. Tento test je výchozím bodem pro analýzy pokročilejších metod detekce obličeje, ve kterých se vytisknuté fotografie ohýbají do tvaru lidské hlavy, vystřihávají se do nich otvory pro oči či nos, a další procesy, které můžou vést k prolomení validace obličeje. Žádný z těchto rozšiřujících kroků však nebyl potřeba, protože hned s prvním výtiskem se nám podařilo mobilní telefon otevřít pouze pomocí fotografie, kterou jsme předložili před kameru telefonu. Pro potvrzení výsledku jsme pokus ještě jednou opakovali a použili odlišnou mimiku. Následně jsme pokus rozšířili o registrace dvou dalších kolegů, jejichž výtisky i zde fungovaly jako dostatečně věrohodný objekt pro odemčení mobilního telefonu.

Odemčení pomocí fotografie v počítači

Již prolomení detekce obličeje za pomoci vytisknuté fotografie ukazuje metodu jako prakticky nepoužitelnou ve společnosti či firemním prostředí. Chtěli jsme se však dozvědět, až jak moc nebezpečný může tento autentizační prvek ve skutečnosti být. Fotografie z webové kamery mohou být velice podobné výstupu z přední kamery mobilního telefonu, proto jsme v dalším kroku zkusili algoritmus obelstít předložením snímku na počítači. Z praxe jsme věděli, že obnovovací frekvence a záření LCD monitoru deformuje fotografii či výstup z přední kamery telefonu, a tak jsme tomuto pokusu nedávali velké šance. Jako zdroj fotografií jsme použili sociální sítě Facebook a Instagram, kde k velkému překvapení hned při zobrazení třetí profilové fotografie došlo k úspěšnému odemčení mobilního telefonu. I v tomto případě jsme pokus několikrát opakovali a vyzkoušeli i s ostatními členy týmu. Úspěšnost odemčení činila při celkovém počtu 80 různých fotografií téměř 35%. Procentuální úspěšnost prolomení slouží v tomto případě pouze jako orientační číslo, které je závislé na kvalitě testovacího vzorku fotografií. V reálném životě záleží na tom, jaké fotografie útočník ke svému pokusu použije, což přímo závisí na tom, jaké snímky uživatelé na svých sociálních profilech zveřejňují. Každý uživatel tak může být jinak zranitelný.

Následující video slouží jako „proof of concept“ odemknutí mobilního telefonu pomocí fotografie oběti. V mobilním telefonu je registrován obličej prvního člověka a rozpoznání cizího obličeje funguje správně. Při zobrazení prosté profilové fotografie ze sociální sítě Facebook je však obličej oběti rozpoznán a telefon se odemkne. Z ukázky je navíc patrné, že k prolomení autentizace v některých případech stačí fotografie i ve velmi špatné kvalitě.

Závěr

Výsledky bezpečnostní analýzy Smart lock funkce důvěryhodného obličeje od společnosti Google ukázaly, že pro účely autentizace je tato metoda v praxi nepoužitelná. Rozpoznávací algoritmus je velmi slabý a má příliš nízký „threshold“, tj. hranici, nad kterou považuje předložený obličej jako identický. Ověřovací autentizační metodu lze velmi lehce podvést, a to dokonce pouhými fotografiemi oběti na internetu. V dnešní době si lidé téměř všech věkových kategorií vytvářejí profily na sociálních sítích, na kterých často i veřejně sdílejí velké množství vlastních fotografií a selfie. Právě takové fotografie pak mohou útočníci využít pro přístup do jejich mobilních telefonů a privátních dat.